その中で筆者が注目したのは、長野日報社に対するランサムウェア攻撃だ。長野日報社は、長野県の諏訪地方および上伊那地方を拠点とする社員数100名ほどの地方新聞社である。

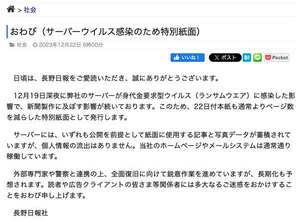

同社は、2023年12月19日に社内サーバーがランサムウェアに感染したため、新聞の発行ができなくなり、急遽紙面を縮小した特別編集版の発行を余儀なくされた。やはり、英文での身代金の要求があったが、支払いには応じない方針だという。

筆者が当該事件に注目する理由は、社員数100名ほどの中堅企業がサイバー攻撃被害に遭う場合があるというわかりやすい事例だからだ。

多くの場合、ランサムウェアの攻撃は「ばらまき型」と言って、手当り次第の攻撃がほとんど。自社が大企業や著名企業でないからという理由で、サイバー攻撃の被害に遭わないだろうと高をくくっていると手ひどい目に遭うという事例である。

VPN(仮想専用通信網)機器の脆弱性が狙われている

つまり、ランサムウェアはすべての企業が備えておくべき脅威ということだ。その対策の理想は、すべてのセキュリティ施策を満遍なくほどこすことになるが、ランサムウェアの典型的な侵入経路に注目すると、以下の対策が効果的である。

まず多くの被害例で、VPN(仮想専用通信網)機器の脆弱性が狙われているため、VPN機器の脆弱性対策が優先度の高い対策となる。

VPN機器の保守業者とコミュニケーションを取って、脆弱性対応が契約範囲に含まれているか、適時に対応されるかを確認して、問題があれば契約を見直すとよいだろう。

もう1つの経路は、メールの添付ファイルによるウイルス配布である。通常、メールを受信しただけで感染することはないが、添付ファイルを開くとウイルス感染してしまう。

こちらは従来型のウイルス対策ソフトだけでは十分な対策とは言えず、EDRという侵入を事後検知するタイプのセキュリティ製品が有効だ。

次ページが続きます