【ウェブブラウザ関連】

業務の85~90%がブラウザ上で行われている現状から、ウェブブラウザが主要な弱点となっており、2024年のインシデントの44%がウェブブラウザ関連であった。

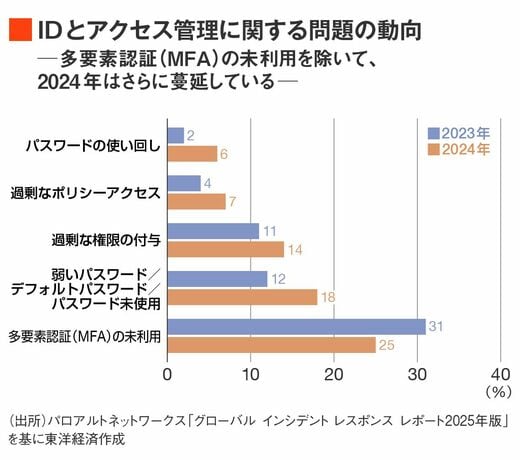

今年に入ってからも、仮想化インフラストラクチャや、クラウド上で動作する重要なサーバーやアプリケーションが標的となっている。「Bling Libra」(ShinyHuntersランサムウェアの配布者)や「Muddled Libra」といったサイバー犯罪者は、設定ミスの悪用や、脆弱な認証情報の発見によってクラウド環境にアクセスするため、いまいちど多要素認証やパスワード、過剰なアクセス権限の付与を見直す必要があるだろう。

昨年1年間の事案にみる「サイバー被害の主因」3つ

2024年に対応した事案をもとにすると、サイバー被害の主因としては以下の3つが考察される。

①複雑性によって、セキュリティ効果が低下している:組織は80以上のセキュリティ・ツールを使用しているが、その多くはきちんと統合されていない。インシデントの75%は、ログにエビデンスが残っていたにもかかわらず、サイロ化が原因で検出に失敗している。

②可視性のギャップによって、攻撃者は検出を逃れている:非管理の資産と、リアルタイム監視の欠如が、攻撃者に活動の余地を与えている。インシデントの40%は、セキュリティツールと管理の問題に起因している。

③過度な信頼によって、攻撃の被害が拡大している:過剰に許可されたアクセス権限と脆弱なアクセス制御により、横方向の移動が容易になっている。攻撃の41%が過剰な権限を利用しており、横の動きや権限の昇格を許している。

攻撃は高速化・大規模化・巧妙化しているが、防御側はいまいちど、データのサイロ化を防ぎ、可視性を担保し、そしてアクセス権限の過剰付与を見直すことで、サイバー攻撃のリスクと影響を低減できるのではないだろうか。