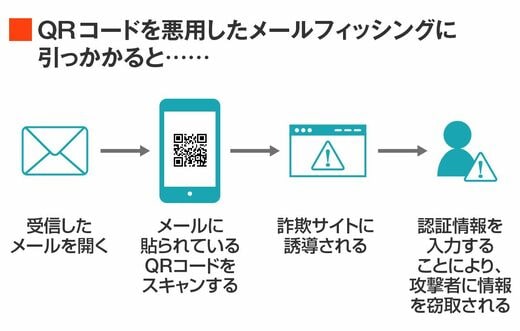

サイバー攻撃者は正規のサイトによく似た詐欺サイトを作成し、その詐欺サイトのURLに誘導するQRコードを生成し、それをメールでターゲットに送りつける。

残念ながら、従来型のメールセキュリティシステムの場合、受信側でQRコードの画像に隠されたURLの内容は検知されない。

つまり、QRコードを使うことによって、検知機能をすり抜けることができるのだ。

また、QRコードを使う以前の攻撃では、攻撃者は「http://~」で始まるURLをメール文面に表示させていたため、注意深い人はそのURLを確認することで、スペルミスや怪しい文字列などを見つけ、詐欺サイトだと気づくことができた。

しかし、QRコードの場合は、URLを確認できず、正しいサイトにリンクされるのかを目視で確認できない。

企業も大打撃を受ける可能性がある

現在、企業が業務アプリとして使っているマイクロソフトや、銀行、仮想通貨のウォレット(通貨の保存場所)を装った多くの偽サイトが攻撃用に用意され、そこに誘導するためのQRコードを使った詐欺メールが多く確認されている。

さらに厄介なことに、正規のサイトが多要素認証によってセキュリティを強化していたとしても、その多要素認証をも破るイービル・プロキシ(Evil Proxy)と呼ばれる攻撃サービスも合わせた形で、QRコード攻撃が行われる。

イービル・プロキシとは闇市場で提供されている攻撃者用のサービスの1つで、多要素認証を迂回するような高度な攻撃手法を、知識のない攻撃者でも数万円で使うことができてしまうのだ。

次ページが続きます