会社側は一貫して「犯人側とは一切コンタクトを取っていない」「身代金を巡る交渉はしていない」と強調しました。これは倫理的な理由だけでなく、実務的な判断でもあります。

犯行グループと交渉を始めると、その過程で攻撃者に自社の復旧状況やバックアップ体制などの内部情報を渡さざるを得ず、かえって第2、第3の攻撃材料を与える結果になりかねません。交渉を行わないという方針を取る以上、外部に出す情報は、犯行グループの「情報源」にもなります。

会見でも、調査が十分でない段階で詳細を公表することが、攻撃者を利するおそれがあると繰り返し説明されました。結果として、9月末から10月にかけては「影響範囲と復旧状況のみを簡潔に伝え、技術的な詳細は伏せる」という広報姿勢にならざるをえなかったと考えられます。

「Qilin(キリン)」と身代金問題

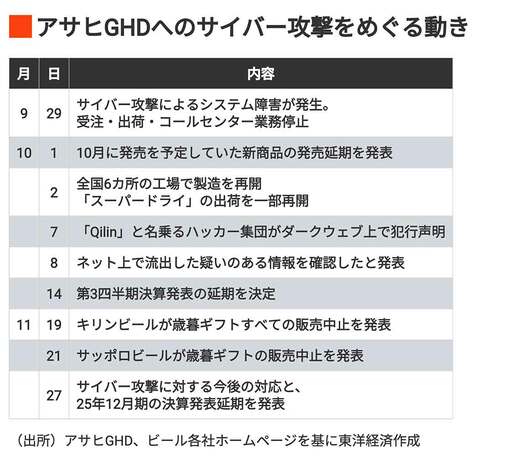

一方で、ダークウェブ上ではランサムウェアグループ「Qilin(キリン)」がアサヒGHDへの攻撃を名乗り出ていました。

Qilinはランサムウェア・アズ・ア・サービス(RaaS)型の犯罪グループで、世界各国で多数の攻撃を繰り返していると報じられています。RaaSとは、ランサムウェア攻撃を行うために必要なツールをサービスとして提供するモデルを指します。

アサヒGHDは「犯人からの身代金要求は確認していない」と説明しましたが、一般的なランサムウェアの脅迫方法からみれば、「犯人から一方的に請求書が届く」ケースはむしろ少数派です。

多くの場合、暗号化されたサーバやPC上に「ランサムノート」と呼ばれるテキストが残され、その中にダークウェブのURLや匿名メッセージアプリ(TelegramやSignalなど)の連絡先が記載されます。そこに被害者側がアクセスして初めて本格的な交渉が始まる、というのが典型的なパターンです。

アサヒGHDが「要求はない」とするのは、裏返せば「こちらから連絡を取っていない」という意味合いだと理解できます。いずれにせよ、会社として“交渉せず・払わず”を貫いたことは、倫理面だけでなく、実務面からも妥当な判断だったと言えます。