自動車が「サイバー攻撃」の標的、何が起こるのか 運転の妨害も可能、業界のセキュリティ対策は

先ほど、車両本体へのサイバー攻撃は今のところほとんど発生していないと述べた。犯罪者やハッカーによる本当のサイバー攻撃が発生していないのは、現状は攻撃がお金に結び付かないからだ。

だが、ダークウェブでは、例えばオプションで料金を払えば有効にできる機能(シートヒーターや車載エンターテインメント機能)を、ハッキングで有効にする方法、EV充電器の出力を調整する方法が議論されたりアンダーグラウンドマーケットで売られていたりする。

OTA対応車両やコネクテッドカーへの入れ替えが進む2030年ごろには、これらの攻撃が一般に広がる可能性は高い。課金サービスのハッキングは金銭メリットが得られる。決済情報や個人情報も犯罪者の定番ターゲットだ。

テロ対策としての自動車セキュリティの可能性

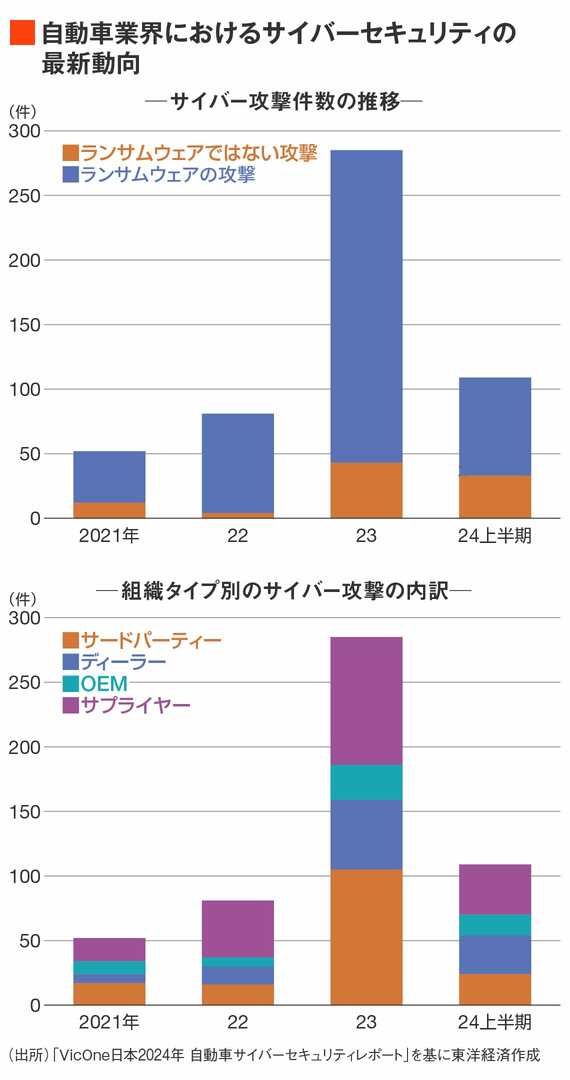

車両以外の攻撃への対策は、一般的な企業セキュリティの延長で考えることができる。フィッシングメール対策、ランサムウェア対策、情報漏洩対策、サプライチェーン対策などに、特別なことはない。各社の規定や対策を実施するだけだ。

ただし、物流車両・公共交通など社会インフラとして自動車、および関連産業を見ると、テロの標的になる可能性を考えておく必要がある。自動車に関連するインフラとしては、高速道路や表示・標識、ナビゲーションシステム(GNSSなど衛星システム・地図データ)、バスやタクシー、トラックなどだ。

目的が金銭でなくても、テロの標的にはなりうる。個人の乗用車の制御を奪って脅迫したところで、事故になればお金を得ることはできない。だが、車両に要人が乗っていたら。トラックやバスなら十分にテロが成立する可能性がある。例えば、OTAで機能の追加削除ができる車は、メーカーの意向で車を動かなくする(文鎮化)ことが可能だ。海外では、ローン返済が滞った車両を遠隔で文鎮化するサービスが実験されている。

チェチェンの武装組織がテスラのサイバートラックを武装してウクライナに投入しようとした(サイバートラックのボディは防弾仕様になっている)ところ、テスラはその車両を文鎮化したという報道もある。こちらはテロを防いだことになるが、同じ機能は逆の使い方もできることを示している。

特定車両へのサイバー攻撃やサボタージュ(破壊活動)は、おそらく相当な事前準備(車両への接触含む)が必要で、攻撃コストも高い。あまり現実的ではないが、近年の社会情勢では楽観視することはできない。

記事をマイページに保存

できます。

無料会員登録はこちら

ログインはこちら

印刷ページの表示はログインが必要です。

無料会員登録はこちら

ログインはこちら

無料会員登録はこちら

ログインはこちら