そして、16年にはGoogleによって翻訳技術に機械翻訳が採用され翻訳精度が大きく向上した。RaaSと機械翻訳の登場で、「言葉の壁」を超える手段は生成AI登場以前にすでに存在していたのだ。

・侵入に「言葉は不要」

しかし、ランサムウェアが企業の中に侵入する際に「言語の壁」というものは本当に機能しているのだろうか?

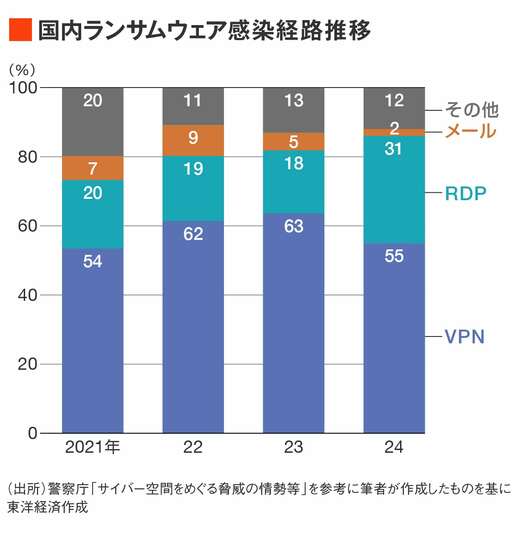

警察庁の「サイバー空間をめぐる脅威の情勢等」によれば、日本でランサムウェアの被害にあった企業の約8割がVPNやRDP(リモートデスクトッププロトコル)といった外部に露出しているIT機器やサービスを侵入経路としている。これらの標的を攻撃するために必要な情報はIDやパスワード、対象機器の脆弱性である。

ランサムウェアの攻撃手口はさまざまだが主に「日本語」などの言語が障壁になるのは、コミュニケーションによって相手をだます「ソーシャルエンジニアリング攻撃」であり、主にメールが利用されるが、前述した警察庁の統計ではメール経由の侵害はわずか2%にすぎない。

企業がセキュリティ対策にかけることのできる予算は限られており、想定する脅威に対して優先順位を付けて検討することが重要である。“AIの進化で言語の壁がなくなった=フィッシングメールに気をつけよう”と考える企業はフィッシングメール対策や訓練に注力することになるだろう。

一方で、警察庁等の被害統計を根拠とするのならば、VPNやRDPといった外部に露出している部分に対する対策に注力することになるだろう。そして、もし被害を受けた際には、どうしてそこが狙われ被害にあったのか? を経営陣、株主、取引先に説明することを想定し優先順位を決定することを推奨する。

ランサムウェアの潮流

次に、ランサムウェアグループが置かれている状況について分析する。まず、ランサムウェアグループの収益力については減少傾向にある。

Chainalysisの調査によれば、24年のランサムウェアの身代金支払総額は約8億1355万ドルであり、23年の12億5000万ドルから35%減少したとある。