“キーロガー”は、もともとキーボード入力を記録するためのソフトウェアやハードウェアとして登場しましたが、ユーザーが入力した文字列を第三者が把握できるため、早くからマルウェアに組み込まれて情報窃取に悪用されてきた機能です。

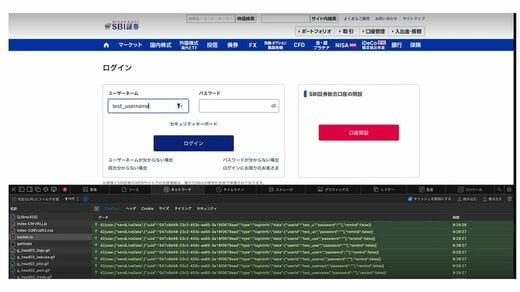

以下の例ではキーロガーによって、ユーザーネームの項目にテキストを入力するだけで、WebSocket(Webブラウザとサーバー間でリアルタイムに双方向通信を行う通信プロトコル)を通じて情報が犯罪者に送信される様子が確認できています。

仮に、ログインボタンを押す前にフィッシングサイトであることに気づけたとしても、すでにフォームに入力した情報が犯罪者側へ送信されているため注意が必要なのです。

これらのフィッシングへの対策についても、今後の記事で詳しく紹介していきます。