国家が関与する資金豊富な組織なら、25年10月に複数観測された数十テラbpsクラスのDDoS攻撃ソースとなった、「Aisuru」ボットネットなどの DDoS攻撃代行サービスも、躊躇なく攻撃ツールとして利用するだろう。

しかし、注意すべきはそのようなハイボリューム型の攻撃だけではない。比較的少ないボリュームでも、Webアプリケーションやサービスの停止を招く「レイヤ7 DDoS」という攻撃が、日本を含むアジア太平洋地域へのDDoSの特徴として観測されている。

連携するサービスの中で、アクセス集中の負荷に弱い部分があると、この種の攻撃に狙われてサービス全体の停止を招いてしまうこともあるので、ボトルネックとなる箇所を特定して対策を施しておく必要がある。

なお、レイヤ7 DDoSへの対策はやや専門的な内容となるので、詳しく知りたい方は記事末尾を読んでいただきたい。

見落とされた弱点は残っていないか?

いま攻撃者は、 DDoS攻撃によって深刻なシステム停止を招くポイントを探っている。防御側の見落としは残っていないだろうか。

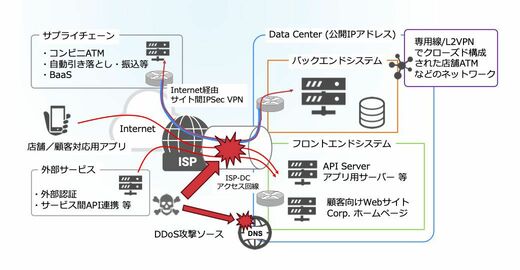

金融サービスを例にとって図解してみた。金融業での決済や入金処理などのほか、BaaS (Banking-as-a-Service)やATMの共有化といった外部連携の潮流を反映したが、他業種でも同様の企業間連携は進んでおり、構成は大きく違わないだろう。

要点は、複数のサービスやサプライチェーン、認証などの外部連携サービスが、企業のデータセンターのインターネットアクセス回線を共有しているケースだ。

この場合、例えばデータセンターやその中に設置したWebサーバーがDDoSの標的になり回線が飽和すると、その回線を共有しているすべてのサービスが影響を受ける。

巻き添えを避けるためには、攻撃の標的になりやすいWebサーバーをパブリッククラウドサービスに移すなど、攻撃を意識した構成変更も検討すべきかもしれない。

次ページが続きます:

【会社全体を巻き込んで備えよ】