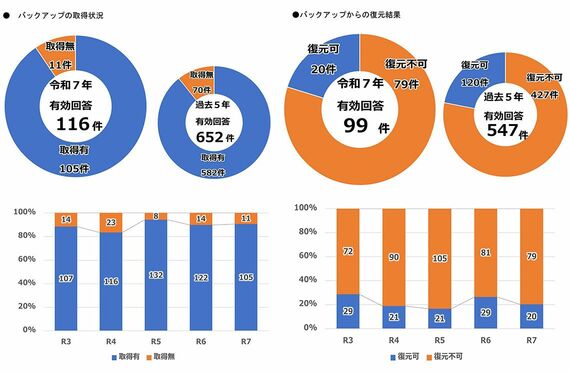

「使えるバックアップ」であるためには、条件がある。

1つは、復元するのに十分な質のバックアップになっているか、という問題だ。バックアップには本来、3つの層がある。

1. システムの稼働環境(OSやミドルウェアを含む)

2. 業務データ

3. インフラの設定情報:業務データだけだと壊れたシステムが復元されてしまうので、起動も危うい

そして、バックアップを十分な質のものにするためには「目的を明確にする」ことが必要だ。事業が止まったとき、いつまでに何が動けば業務を再開できるか。どの業務が止まると致命的か。

「受注システムが3日止まる」と、「基幹システムが1週間止まる」とでは、事業への打撃がまるで異なる。システムの優先順位や復元するための現実的なタイムスケジュールを「攻撃前」の平時から明らかにしなければならない。

経営層が漠然と「なるはや」という感覚で具体的な復元目標を示していないのであれば、復元のための手立ては見通しがつかないことは当然だ。目的がなければ、手段は設計できない。これが復元失敗の根本にある。

経営層の「なるはやで復元して」はナンセンス

では、自社のバックアップは、どの段階で止まっているだろうか。

バックアップが実際に機能するためには、いくつもの条件が揃わなければならない。以下の6つを、自社に当てはめてみてほしい。

次ページが続きます:

【見えざる分断が生み出す「根拠のない安心」】