海外の大手企業では、SNSで従業員を特定した攻撃者がヘルプデスクに電話し、わずか10分ほどの会話でネットワークへの侵入に成功した事例がある。入社先の企業名や配属部署をSNSに公開すれば、こうした攻撃の素材を自ら提供することになる点も肝に銘じておきたい。

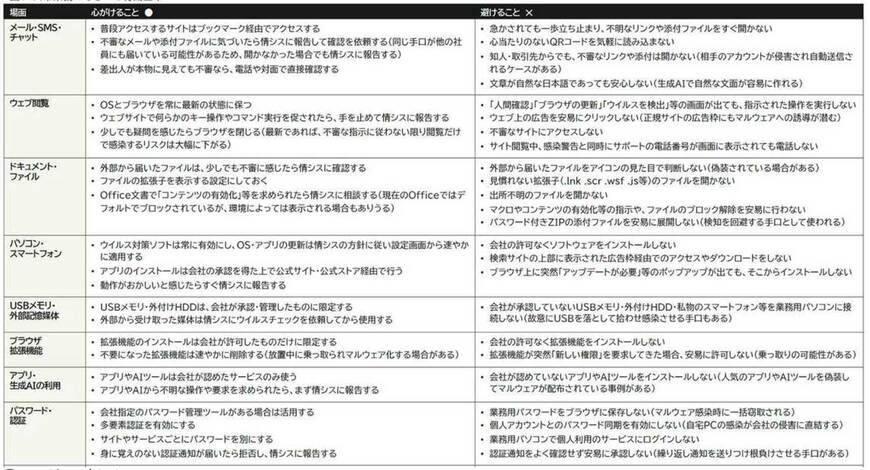

マルウェアを実行しないための基本動作

マルウェアの手口は変化し続けるが、根底にあるのは、人の信頼や焦りや不慣れにつけ込む「ソーシャルエンジニアリング」と呼ばれる手法だ。技術的な防御は企業のセキュリティ担当やIT部門が担う。だが、マルウェアの実行を食い止める最後の関門は利用者自身の意識にかかっている。

生成AIが台頭する中、もはやメールや見た目で攻撃を見抜けると過信しないことだ。よくわからないものをメールやチャットで求められた場合は、電話や対面など別の経路で依頼者本人に確認する。認証やエラー修復を装って何らかの操作を促す画面が出たら、手を止める。こうした習慣が何よりも確実な防御となる。

不審なメールを開いてしまった、見慣れない画面が出た、といった段階でIT部門へ速やかに報告することも欠かせない。「自分のミスで評価が下がるのではないか」という不安は自然だが、報告の遅れこそが被害を拡大させる。

パスワードは一度盗まれれば、攻撃者に別のサービスへの侵入にも悪用される。業務用のパスワードをブラウザに保存したり、個人のアカウントと同期したりしてはならない。同期を有効にしていれば、自宅パソコンのマルウェア感染が会社全体を止めかねないことも覚えておこう。

また、複数のサービスで同じパスワードを使うことは避け、多要素認証は必ず有効にする癖をつけたい。冒頭のように突破例もあるが、多要素認証が非常に有効な対策であることに変わりはない。

ただし盲点がもう1つある。端末がマルウェアに感染してしまえば、多要素認証を通過した後のログイン状態そのものを奪われるため、実質的に多要素認証も突破されてしまう。だからこそ、感染そのものを防ぐことが大前提なのだ。

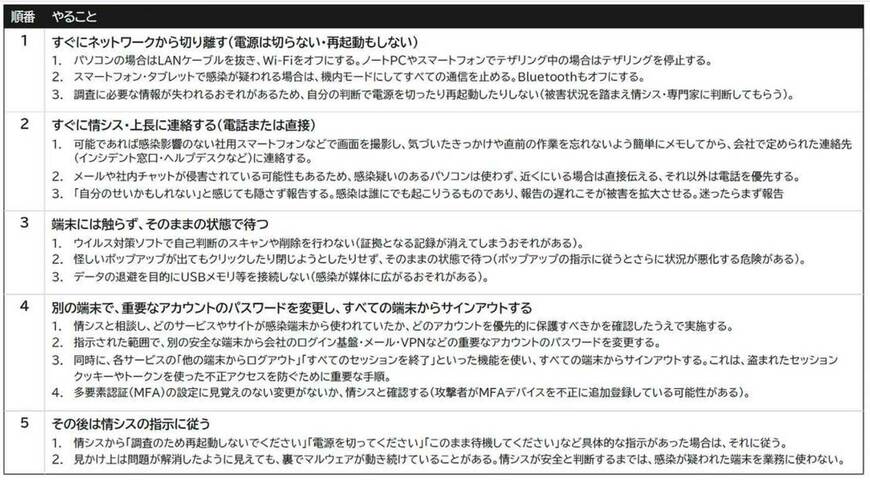

それでも感染が疑われたら、まずネットワークから切り離し、電源は切らずにセキュリティ担当やIT部門へ連絡する。自分で対処しようとして端末を操作してはならない。日常のどの場面で何を心がけ、何を避けるべきかを図1に、感染が疑われたときの初動手順を図2にまとめた。あわせて目を通しておいてほしい。

◎ 図1 マルウェア感染を防ぐために一般社員が知っておくべきこと「日常業務で守るべき行動基準」

マルウェア感染に関連する観点に絞り、8つの場面ごとに心がけることと避けることを整理した。NIST・CISA・CIS・IPAなどの最新ガイドラインも参考に、実務上の観点も加え、イメージしやすいようできるだけ具体的に明記した。パスワード・認証については、マルウェア感染時の被害拡大に直結する行動に限定して本表に含めている。ネットワークセキュリティ対策(VPN・Wi-Fi等)は防御対象が異なるため本表の対象外とした。感染が疑われたときの初動手順は図2を参照(筆者作成)

◎ 図2 マルウェア感染が疑われたとき 一般社員がとるべき対応手順「感染発覚時の初動5ステップ」

感染の疑いに気づいてからセキュリティ担当や情シスに引き継ぐまでの初動を5つのステップで示した。原因究明・復旧・再発防止などは担当部門・専門家が担うため、社員の役割は被害の拡大を食い止め、必要な記録を残したまま専門家に引き継ぐことにある。日常業務での予防行動は図1を参照(筆者作成)

ただしこうした指標の一つひとつを暗記するよりも、日ごろからサイバーセキュリティのニュースに関心を持ち、知ろうとする姿勢こそが、未知の脅威に出くわしたときの本当の助けになる。そのうえであらためて、慣れない環境で気持ちがはやるときこそ「立ち止まって確認する」という一手間を、習慣にしておきたい。