ショルダーハッキングのように、人の不用心さや隙をついた手法を「ソーシャルエンジニアリング」と呼ぶ。技術的に厳格なセキュリティ対策を行っても人からの漏洩は防げないため、非常に厄介だ。

さらにソーシャルエンジニアリングでは、いつどこでハッキングされたのか記録されない。気づかないうちに情報が漏洩し、悪用されている危険性がある。

人の心理を利用する「ソーシャルエンジニアリング」

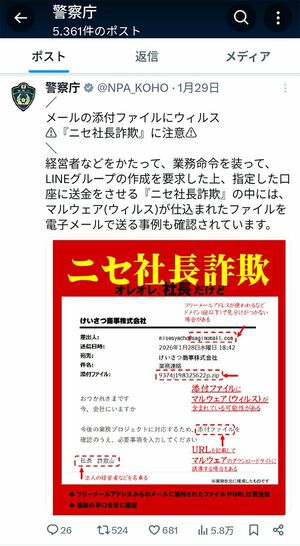

代表的なソーシャルエンジニアリングの1つに、「ビジネスメール詐欺」がある。最近急増している「ニセ社長詐欺」もその1つだ。社長になりすました攻撃者が部下に対して急いで振り込みを行うように指示を出す。実直な部下の心理をついた攻撃だ。最近はマルウェアが添付されているメールが送られてくるパターンもあるため、注意してほしい。

ビジネスメール詐欺の過去の事例では、17年に日本航空が約3.8億円騙された事件があった。警察庁のWebサイトによると、攻撃者は海外の銀行口座を振込先として指示することが多く、回収することは困難だという。

詐欺的手法では、情報を直接聞きだす「プリテキスティング」という手口もある。相手はITサポートや銀行の職員といった人物になりすまし、「システムエラーが発生したので、確認のために生年月日とパスワードを教えてください」などと電話をかけてくる。

連絡を受けた側は緊急性を感じ、慌てて重要な情報を教えてしまう。特に外部のIT業者と委託契約を結んでいる場合、担当者の顔を把握しているわけではないため、疑うことなく受け入れてしまう危険性がある。アカウント情報を教えてしまうと、社内システムを乗っ取られてしまう危険性がある。

社内から出たゴミを調べられることもある。「トラッシング」と呼ばれるこうした攻撃では、ゴミ箱をあさられ、シュレッダーにかけていない書類やパスワードを記した付箋を盗まれてしまう。

ボツになった書類やミスプリントした書類など、特に気にせずゴミ箱に投げ込むかもしれないが、このゆるみが情報漏洩を招く。廃棄したPCのメモリやハードディスクからデータを取得する「スキャベンジング」もある。

また、入場パスを持つ人の背後にぴったりくっつき、セキュリティエリアに忍び込む「テールゲーティング」もある。重い荷物を持っている人がいたら親切心からドアを開けてしまうかもしれない。また、電話中で手が離せないふりをしたり、作業着を着て業者を装ったりと、やむを得ない状況を作り出される場合もある。

一人ずつしか通れないセキュリティゲートや共連れ検出システムを搭載しているセキュリティドアなどの技術的対策は取れるが、社屋の関係上難しいケースもあるため注意が必要だ。