業種や規模を問わず、すべての企業が警戒すべき状況

平井 サイバー攻撃の最新動向をお聞かせください。

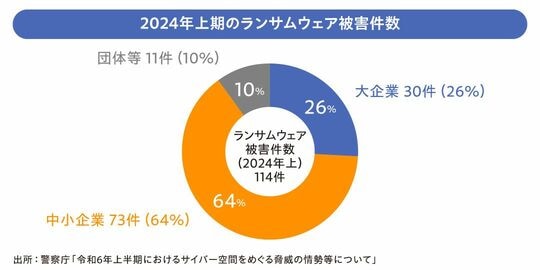

阿部 企業を標的としたサイバー攻撃の主な事例としては、ランサムウェア被害や情報窃取を企図した不正アクセス、標的型メール攻撃の被害が発生しています。とくに、データを暗号化して使えない状態にしたうえで、復号するための対価、身代金を要求するランサムウェア被害は、2021年に急増し、以降は高い水準で推移しています。2024年上半期の被害報告件数は114件でした。

平井 理央 氏

平井 2024年上半期の被害報告件数が114件ということですが、実際はもっと多く発生している可能性もあるのでしょうか。また、狙われやすい業種や業態などがあれば教えてください。

阿部 サイバー犯罪の被害を受けても、社会的評価の悪化などを恐れて警察への通報や相談をためらう「被害の潜在化」はあるだろうと考えています。また、被害は企業規模や業種を問わず発生している実態があります。大企業の被害はニュースにもなりますので目立ちますが、中小企業でも注意が必要であり、特定の業種や企業が狙われるというよりも、セキュリティ対策が不十分な企業が被害に遭っているのが実情です。

サプライチェーンリスク対策も、まずは基本から

平井 具体的には、ランサムウェアによってどのような被害が発生しているのでしょうか。

阿部 被害企業に対するアンケートによれば、4割近くがシステムなどの復旧に1週間以上かかり、約半数は調査・復旧に1000万円以上の費用を要しています。そのうち1億円以上かかった例も1割弱あります。

被害を受けた企業にとどまらず、社会全体に大きな影響を及ぼした事例も確認されています。サプライチェーンの一部である自動車部品メーカーの被害によって、自動車の製造自体に影響が生じたり、コンテナターミナルの被害で物流が滞り、工場の稼働や卸売業に影響したりといった事態も起きています。

例えば2022年10月に被害が発生した医療機関事例では、同機関が公表した報告書において、給食を提供する事業者を通じて、同機関のシステムにランサムウェアが侵入したと発表しております。医療機関が診療停止となったことで、地域の医療提供体制に甚大な影響が及びました。自社はもちろん、委託先を含むサプライチェーン全体における対策が重要です。

警察庁長官官房審議官(サイバー警察局担当)

阿部 文彦 氏

1994年警察庁入庁。内閣サイバーセキュリティセンター(NISC)やデジタル庁において、政府の重要システムに対するサイバー攻撃対策やインシデント対応に従事。警察庁においては、情報技術犯罪対策課長やサイバー企画課長として、サイバー犯罪の取り締まり、外国捜査機関との共同捜査、サイバー警察に関する制度の企画立案等の業務に従事。 2024年7月からは、全国のサイバー警察の司令塔であるサイバー警察局のナンバー2として、重大サイバー事案への対処、官民連携や国際連携の推進、人材育成、被害防止対策の強化に尽力している

平井 非常に深刻な問題だと思いますが、日本におけるサプライチェーンリスク対策はどの程度進んでいるのでしょうか。

阿部 サイバー警察局の調査では、サプライチェーンリスク対策を「実施していない」と回答した企業は4割を超えています※1。サプライチェーンがサイバー攻撃を受けた場合の「事業への影響の大きさ」や「対策の必要性」に対する認識の向上は大きな課題だといえます。

そもそも、サイバー攻撃による被害は「脆弱性への対応がなされていない」「ID・パスワードなどの認証情報が漏洩もしくは推測されやすい」「外部接続状況の管理の不徹底」といった基本的な対策がなされていない状態が原因であることが多いです。基本的な対策をしっかり行うことで、多くの被害を防ぐことができます。

被害拡大防止には、サイバー攻撃を想定した

BCPの策定が有効

平井 サイバー攻撃にはものすごく高度なセキュリティ対策が必要というイメージがありましたが、意外と簡単にできることが多いのですね。

阿部 おっしゃるとおりです。まずは自社とビジネスパートナーのサイバーセキュリティに対する意識を高め、基本的な対策を徹底することが大切です。

他方で、攻撃者の手口が巧妙化しているのも事実です。とりわけ、機器メーカーの対応がなされていない、いわゆる「ゼロデイ脆弱性」※2を悪用した攻撃には事前の対策が困難ですので、被害を完全に防ぐのは難しいという側面もあります。

また、これは個人を標的としたフィッシングメールなどにも顕著に見られていますが、急速に普及している生成AIの影響も懸念されます。不正プログラムや偽情報の作成など、専門知識や技術を持たない者でもサイバー攻撃を成しうる情報へのアクセスが容易になるため、警戒を強めています。

平井 被害を完全に防ぐのは難しいとなると、被害拡大を防ぐ対策も必要になってくるかと思います。企業はどんな対策をするべきでしょうか。

阿部 ランサムウェア対策であれば、システム復旧に必要なバックアップを、ネットワーク経由ですべて暗号化されないようオフライン等を併用して実施することです。また、被害範囲の特定や侵入経路の確認に不可欠なログをしっかり取得しておくことは、サイバー攻撃全般の対策として大切です。

加えて、サイバー攻撃を想定したBCP(事業継続計画)の策定が必須になります。地震など自然災害を想定したBCPを策定している企業は多いと思いますが、サイバー攻撃などを想定したBCPを策定し、被害発生時の検討体制・連絡窓口の明確化、バックアップによるシステムの再構築方法の規定、さらには訓練を行うことで迅速に組織的な対応ができるようにすることが必要です。その際にぜひお願いしたいのは、「警察への通報・相談」を盛り込んでいただくことです。

警察へ通報しても被害の公表や

サーバーの回収はされない

平井 サイバー攻撃の被害に遭ってしまった場合、警察へ相談・通報すると外部に伝わってしまうのではないかといった懸念を持つ企業もありそうです。

阿部 被害に遭ったことの引け目や、社会的評価の悪化(レピュテーションリスク)への懸念、捜査協力が復旧作業の妨げになるといった不安もあるでしょう。

しかし、警察から外部へ被害を公表することは決していたしません。また、サーバーそのものを回収しません。捜査協力をいただく際は、復旧作業の状況を踏まえ、業務への影響が最小限となるように配慮します。

平井 被害が少ないと、わざわざ警察に連絡するほどでもないとの判断もありそうです。

阿部 先ほどのサイバー警察局が実施したアンケートによれば被害企業の約7割は「実質的な被害がなかった」、約2割は「社・団体内で対応できた」ことを理由に届け出をしなかったと回答しています。

ただ、サプライチェーンリスクを考慮すると、被害が自社内だけで済まず、相談・通報がなかったことで、被害が拡大するおそれもあります。たとえ軽微な被害であっても通報していただくことで、被害を最小限に抑えることや、早期に被害回復できる可能性が高まります。

平井 ランサムウェア被害を受けてしまうと、顧客や社員に迷惑をかけないよう身代金を払ってしまおうと判断する企業もあるのではないかと思いますが、警察に相談すればそうした不安にも寄り添ってくださるということですね。

阿部 身代金を支払っても、データが復号される保証はなく、それは犯罪者側の資金となって新たな被害を生むことにつながるおそれがあります。さらに、身代金を支払った事実が犯罪者グループ間で共有され、別のグループから狙われる危険性があります。そうした「犯罪のやり得」をさせないためにも、ぜひ警察への通報・相談をしていただきたいのです。

110番通報でもサイバー担当者につながるようにしていますが、非対面での通報・相談ニーズに対応できるよう2024年3月からは警察庁ウェブサイトで統一的な窓口を設置しました。通報・相談における被害者側の負担を減らすため、さまざまな取り組みを講じているところです。

警察開発の復号ツールでの被害回復事例も

平井 警察へ相談・通報するメリットについて、もう少し詳しく教えてください。

阿部 実際に被害に遭うと、どのような対応をすべきか判断に迷うこともあると考えられます。警察に相談・通報していただければ、これまで蓄積してきた知見をフルに活用し、被害拡大を防ぐためのネットワーク切断といった初動対応から業務復旧に向けた侵入経路の特定、被害範囲把握のためのログ解析など、被害状況を踏まえた助言ができます。

ランサムウェア被害については、とくに、世界中の企業に攻撃を繰り返してきた攻撃グループ「LockBit(ロックビット)」に対して、サイバー特別捜査隊※3が独自開発した復号ツールを、ユーロポール(欧州警察機関)に提供し、世界中の企業の被害回復に貢献してきました。日本国内でも、この復号ツールを活用することで、被害回復に至った事例があります。

平井 被害者への手厚い支援に加え、復号ツールの独自開発が可能な技術力を高めるために、どのような取り組みをされているのですか。

阿部 大きくは、体制の強化です。従来、サイバー事案には複数の部局で連携しながら対応していましたが、2022年4月にサイバー警察局を設置し、その対応を一元化しました。同時に、国の捜査機関としてサイバー特別捜査隊を設置しています。

各国と活発に情報交換を実施してきた成果は大きく、2024年11月には、ランサムウェア攻撃グループ「Phobos(フォボス)」の国際共同捜査において、他国とは異なる独自捜査で被疑者の特定に成功し、FBI(米国連邦捜査局)による検挙に貢献しました。

ビットコインに代表される暗号資産(仮想通貨)対策にも重点的に取り組めるようになっています。暗号資産は利用者の匿名性が高く、かつ移転(送付)がサイバー空間で瞬時に行われることから、犯罪に悪用されたり、犯罪収益が隠匿されたりといった実態があります。このため、サイバー特別捜査部において情報を集約し、俯瞰的に追跡・分析を行い、捜査に活用する取り組みを進めているところです。

2024年8月には、国や重要インフラなどに対する重大なサイバー攻撃を未然に防ぐ「能動的サイバー防御」の制度化に向けた有識者会議の第3回会合が開かれました。ここでは、警察の能力を活用、高度化することが話し合われています。警察が保有する能力に期待が寄せられていることを重く受け止め、セキュリティ人材の育成にも力を注いでさらなる能力向上に努めていきます。

平井 サイバー攻撃への対策は簡単にできないイメージがありましたが、基本的な対策をしっかり行い、万一の場合は警察へ通報・相談することでかなりカバーできることがわかりました。ただ、そのことがあまり一般に知られていないように思います。「被害に遭ったら、まず通報・相談」が最善手だということを、周知できたらと思います。

阿部 ありがとうございます。サイバー空間における国民の皆様の安全・安心の確保に努めることが、警察の重要な役割だと考えています。サイバー事案の厳正な取り締まりや被疑者の検挙などにより、サイバー犯罪を抑止するとともに、捜査を通じて犯罪グループや犯行手口の実態解明を行い、被害防止対策を講じていきますので、ぜひご期待ください。