① 自院の現状を把握する

ネットワーク構成や、どんな機器・システムが外部と接続されているかを把握することが第一歩だ。棚卸しをするだけでも、対策の優先順位が見えてくる。

② 基本的な侵入経路を塞ぐ

VPN機器のアップデートを怠らない、多要素認証を導入する、不審なメールへの対処を職員に周知する。

これらは高度な技術を必要とせず、比較的低コストで取り組める対策だ。攻撃の多くは、こうした基本的な対策の穴を突いて侵入してくる。

③ バックアップを「本当に使える形」で整備する

多くの医療機関がバックアップを取っているが、「ランサムウェアに感染した際に本当に復旧できるか」を確認している施設は少ない。ランサムウェアはバックアップデータも暗号化の標的にするケースがある。

ネットワークから切り離した形で保管し、定期的に復旧テストを行うことが重要だ。「バックアップがある」と「バックアップで復旧できる」は、まったく別の話だ。

④ 「有事に誰が何をするか」を事前に決め、訓練する

攻撃を受けた際の対応手順を事前に決め、訓練を通じて現場に浸透させておく。マニュアルは「作ること」ではなく「使えること」が目的だ。

⑤ 外部の専門家との連携を「平時に」確保しておく

インシデントが起きてから専門家を探しても、対応開始まで数日かかるケースもある。初動の遅れは被害の拡大に直結する。信頼できる外部の専門家・支援体制を、平時のうちに確保しておくことが、被害を最小化するうえで非常に重要だ。

病院へのサイバー攻撃は「命の問題」である

医療機関へのサイバー攻撃は、単なる情報漏洩や業務停止の問題ではない。電子カルテが使えなくなれば、患者の投薬歴やアレルギー情報が確認できなくなる。手術や救急対応が遅れる可能性もある。

大阪急性期・総合医療センターの事例では、攻撃を受けた後に救急患者の受け入れを一時停止せざるを得なかった。地域の中核病院が機能を失えば、その地域全体の医療提供体制に深刻な影響が及ぶ。

「うちは小さいから狙われない」「まだ被害を受けていないから大丈夫」という認識は、今すぐ改める必要がある。攻撃者は、防御が比較的手薄な組織を標的にする傾向がある。

医療機関は患者の個人情報という価値ある情報を大量に保有し、かつ「止められない」という特性から、攻撃者にとって格好の標的となっている。

医療機関へのサイバー攻撃は、「いつか起きるかもしれない問題」ではなく、「いつ起きてもおかしくない問題」になった。

しかし同時に、今回の事例が示しているのは、もう1つの重要な事実である。適切な対策が講じられていれば、被害は局所化できるということだ。診療を守ることは、決して不可能ではない。

サイバーセキュリティは単なるIT課題ではない。地域医療を守るための経営課題であり、患者の命を支える基盤である。

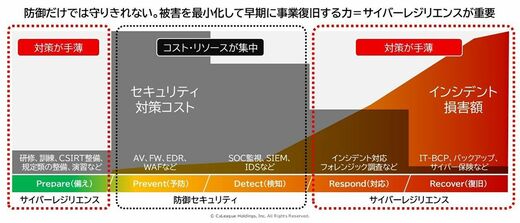

完璧を目指す必要はない。だが、基本を怠ってはならない。攻撃を受けることを前提に、影響を最小化し、早く立ち直る力、すなわちサイバーレジリエンスを高めること。その一歩を、今日から踏み出せるかどうかが、未来の医療の安全を左右する。

問われているのは、インシデントが起きたときの対応力ではなく、起きる前にどこまで備えているかである。