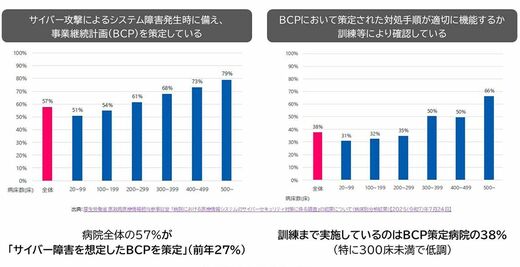

◎BCPを策定して実際に訓練までしている病院は38%

数字だけ見れば「整備が進んでいる」ように見える。しかし問題の本質は、「書類上は整っているが、有事に機能しない」という状態にある。

役割分担がマニュアルに記載されていても、実際に訓練をしていなければ、いざというときに誰も動けない。「棚に眠るマニュアル」では、患者を守ることはできない。実際のインシデント事例を見ると、被害が限定的にとどまった組織にはいくつかの共通点がある。

• 重要システムのネットワーク分離がなされていた

• アカウント管理が厳格だった

• 初動対応の連絡ルートが事前に決まっていた

完璧な対策ではなくても、基本が徹底されているかどうかが結果を分ける。

一方で、義務化が進んでも対策が追いつかない背景には、医療機関特有の構造的な問題がある。

最も顕著な問題は人材不足だ。 20〜99床規模の小規模病院では、情報システムの専任担当者が「0人」という割合が47%にのぼる。セキュリティの専門知識を持つ人材を確保・育成する余裕が、多くの医療機関にはない。

予算の制約も大きな問題として挙げられる。 厚生労働省の医療経済実態調査(24年度)によれば、一般病院の利益率はマイナス7.3%で、72.7%が赤字経営だ。医療機関の収益は診療報酬によって決まるため、自由に価格を上げることができない。

限られた予算の中で、目に見えにくいセキュリティへの投資は後回しになりがちだ。「攻撃を受けてから考える」という発想が根強く残っている現場も少なくない。

赤字でもできる、現実的なセキュリティ対策

「お金がない」「人がいない」という制約は確かに存在する。しかし、だからこそ重要なのは「何から始めるか」の優先順位を明確にすることだ。

まず、考え方を変えることが出発点になる。サイバー攻撃を100%防ぐことは、現実的ではない。攻撃の手口は年々巧妙になり、どれだけ対策を講じてもリスクをゼロにすることはできない。

セキュリティの専門家の間では、「攻撃を受けることを前提に、被害を最小化して早期に復旧する力」を「サイバーレジリエンス(回復力)」と呼び、その重要性が近年強調されている。

「完全に防ぐ」ではなく、「攻撃を受けても診療を継続できる体制を整えておく」という発想の転換が、今の医療機関には求められている。ポイントは次の5点だ。

次ページが続きます:

【病院へのサイバー攻撃は「命の問題」である】