CPGの各目標には「コスト(低・中・高)」「インパクト(低・中・高)」「実装の容易性(容易・中・複雑)」の3軸評価が付与されている。

限られたリソースで最大効果を得るには、コスト低 × 実装容易 × インパクト高の組み合わせから着手するのが合理的だ。以下にその観点で優先度を整理した。

1. デフォルトのパスワードを変更する(3.A)

攻撃者はメーカーが公開しているデフォルトパスワードリストを使って侵入を試みる。本対策は「パスワード変更」だけで完結し、コストはゼロに近い。まず組織が新たな機器を導入する場合にはデフォルトパスワード変更を義務づけるポリシーを定めるべきである。そして、デフォルトパスワード使用状況を点検・変更するところから始めるべきだ。

2. 最低限のパスワード強度を定める(3.B)

パスワード16文字以上が推奨されている。また、パスワードマネージャーの採用も推奨されている。

3. 一意の認証情報を生成する(3.C)

複数サービスで同じパスワードを使い回す行為は、一箇所の漏洩が連鎖侵害を引き起こす。一般ユーザーがアプリケーションやサービスでパスワードを使い回すことを禁止する。また、ITとOTで異なる認証情報を使うポリシーを徹底する。

4. 管理者がユーザーアカウントと特権アカウントの分離を維持する (3.G)

管理者アカウントと一般ユーザーアカウントを分離する。職務の分離は、複数の個人または役割に責任を分散することで維持され、不正な行動、エラー、または詐欺のリスクを低減する。

5. 最小権限の原則を実装する (3.H)

すべてのユーザーアカウント、システムの役割、およびプロセスは、そのタスクを実行するために必要な最小限の権限で動作する。アクセス権限および役割の割り当てを四半期ごとにレビューし、確立されたポリシーへの準拠を確認する。

CPG2.0が問い直す「サイバーセキュリティ経営」の本質

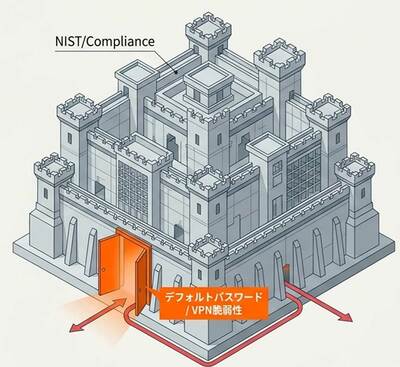

近年の国内企業におけるランサムウェア被害の動向を俯瞰すると、1つの逆説的な事実が浮かび上がる。

経営陣が「NIST CSF等の国際標準に沿った運用を行っている」と断言していた組織においてさえ、致命的な侵害を許しているという現実である。

そして、事後の検証で、VPN装置の脆弱性放置やデフォルトパスワード利用といった「基本的な穴」の存在が露呈する。

経営層が自社のセキュリティ部門に真に問うべきは「著名なフレームワークを採用しているか」という形式的な準拠ではない。「現実な脅威に有効な、管理・対策・運用ができているか」という、実装レベルでの実効性である。

また、サプライチェーン攻撃が増加する現状を考慮すれば「うちは中小だから標的にならない」という時代は終わった。NISTのCSFを実践出来ないような中小企業を置き去りにすることは、社会全体に存在する「基本的な穴」を放置することになる。

4月の新年度が始まり、新たにセキュリティ対策を検討する企業は、まず「CPG2.0」に目を通し「基本の穴」を塞ぐというところから、着手するという試みも有効だろう。

「CPG2.0」は決して高度なセキュリティの終着点ではない。しかし、本質的なセキュリティ経営とは、広大な地図を眺めることではなく、まず足元の岩盤を固めることから始めることである。「CPG2.0」は35ページというコンパクトな文書だ。セキュリティ担当者だけでなく、経営幹部・CIO・リスク担当役員にもぜひ一読を勧めたい。