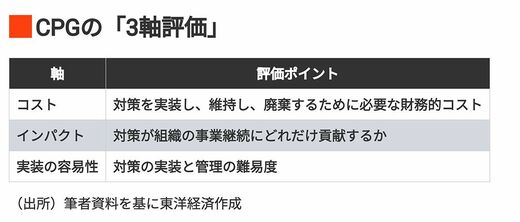

CPGが経営層にとって特に実用的な理由は、各対策項目に「コスト」「インパクト」「実装の容易性」という3軸の定量評価が付与されている点だ。これによって「何をすべきか」だけでなく「どれを先にやるべきか」という経営判断の根拠を直接提供する。

この3軸があることで、CPGは「セキュリティチームが読む技術文書」にとどまらず、セキュリティ予算の稟議が通りにくい組織において、経営層を説得する強力な武器になる。

なぜCSFだけではダメだったのか?CPGが作られた背景

アメリカにはNISTサイバーセキュリティフレームワーク(CSF)があり、14年の初版公開以来、サイバーセキュリティの「共通言語」として世界中で採用されてきた。

しかし現場では、その使い勝手に関して課題が指摘されていた。CSFには3つの限界があるといわれる。

包括性の罠:CSF2.0は6機能・22カテゴリ・106サブカテゴリという体系を持ち、関連するNIST SP 800-53の管理策は1,000項目を超える。

膨大な項目が記載されてはいるが、それらの優先順位を判断する材料は記載されておらず、重要度の判断は各組織に委ねられている。「何があるのか」という「地図と座標」を提供してくれるが、「今、どこに進むべきか」という実行レベルの答えは与えてくれない。

脅威の優先順位付けの欠如:CSFは網羅的なリスクマネジメントのアプローチを示すが「今、実際に発生している脅威に対して有効な対策は何か」という情報は含まれていない。リソースが限られる中小企業にとって、すべての脅威の発生頻度や事業にもたらすインパクトを同等に扱い対策を検討するのは非現実的だ。

OT環境への不十分な対応:製造業や電力・水道などの重要インフラが依存する制御・運用技術(OT)は、ITとは異なる設計思想を持つ。信頼性・可用性を優先するOT機器は、パッチ適用による停止が困難で、暗号化処理の負荷にも耐えられないケースがある。CSFはこうしたOT固有のリスクに対して汎用的な記述にとどまっていた。

NIST CSFは優れたフレームワークではあるものの、実社会でのインシデント発生の現場が突きつけた実態は、多要素認証(MFA)の未導入、デフォルトパスワードの放置、バックアップの不在という「基本的な穴」の存在だった。

CPGは「網羅性を追求する」のではなく「現実に起きている攻撃に悪用される基本的な穴」を塞ぐために開発された。